Okta で SSO を設定する

以下のステップバイステップ手順に従うか、ビジュアルで手順を確認できる▶️ インタラクティブデモをチェックしてください。

必要な権限

-

DoiT コンソールで Users Manager の権限が必要です。

-

Okta の org で Super Admin または App Admin の権限が必要です。

SAML のセットアップ

以下のセクションでは、SAML を使用して Okta と SSO を構成する方法を説明します。

ステップ 1:DoiT コンソールで SSO を有効にする

DoiT コンソールで SSO を有効にします:

-

DoiT コンソールで、上部のナビゲーションバーから歯車アイコン()を選択し、Users and access を選択します。

-

左側のメニューから Single sign-on を選択します。

-

Enable SSO のトグルボタンで SSO を有効にします。

-

SAML を選択し、Configure を選択します。

-

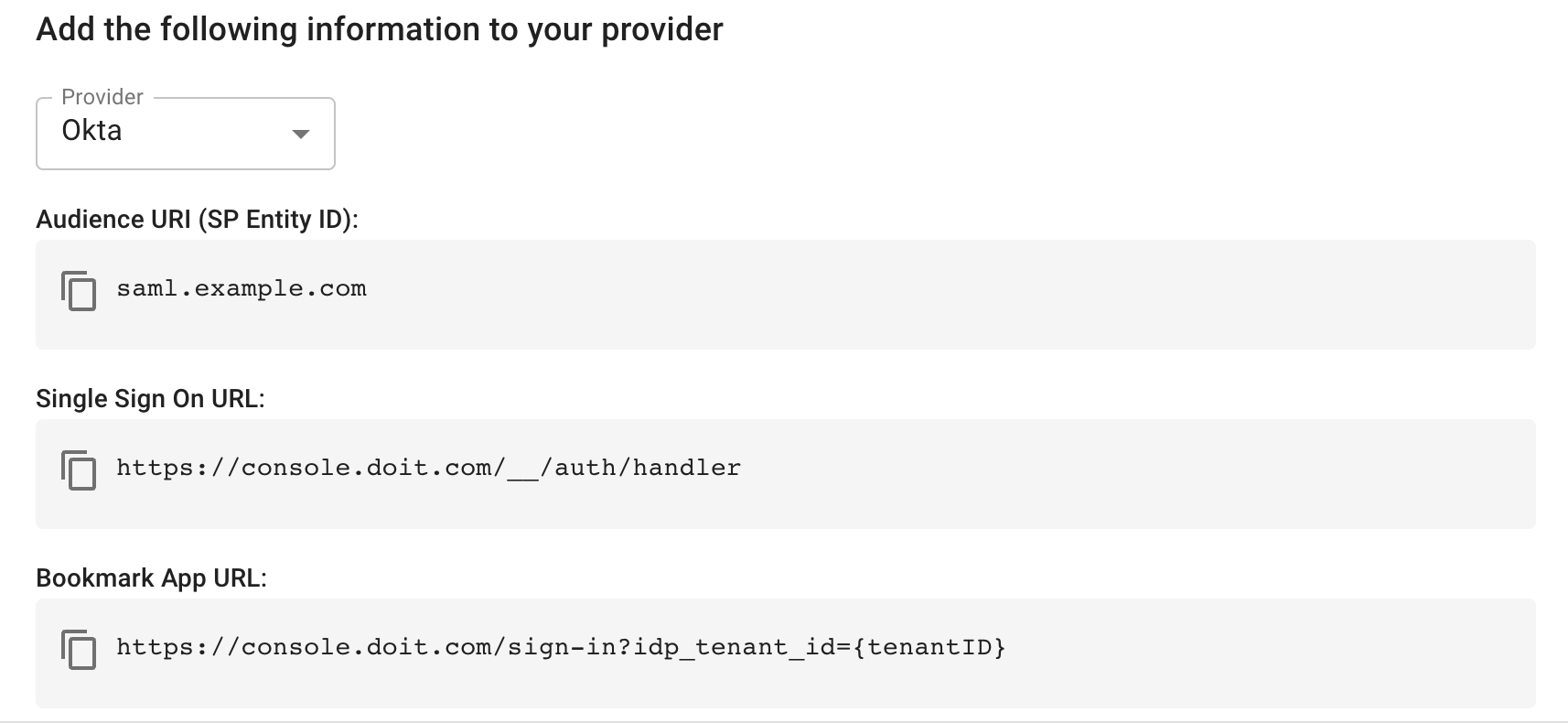

Add the following information to your provider で Provider リストから Okta を選択します。

-

Okta に必要な情報が表示されます。Okta で作成するアプリケーションに追加する必要があるため、メモしておいてください。これは、Okta がユーザーをどこに送信するか、また誰と通信しているかを示す情報です。

-

Single Sign On URL:DoiT コンソールのアドレスまたはエンドポイント。

-

Audience URI (SP Entity ID):DoiT コンソールの一意の ID。

-

Bookmark App URL:このリンクにより、ユーザーは標準のログイン画面をスキップして、組織の Okta アプリケーションを介して直接認証できます。

-

ステップ 2:SAML アプリ統合を作成する

Okta Admin Console で SAML アプリ統合を作成するには:

-

Okta Admin console にサインインします。

-

Applications を展開して Applications を選択します。

-

Create App Integration を選択し、Sign-in method に

SAML 2.0を選び、Next を選択します。 -

General Settings で App name を選択してアプリの名前を入力し、Next を選択します。

エンドユーザーが Okta アプリカタログから DoiT コンソールにサインインする場合は、Okta Bookmark App integration を使用するため、Do not display application icon to users のチェックボックスを選択することを推奨します。

-

ステップ 1 でコピーした情報を以下のとおり貼り付け、アプリケーションの一般的な SAML settings を構成します。

-

Single sign-on URL:DoiT コンソール�で提供された Single Sign On URL。例:

https://console.doit.com/__/auth/handler。 -

Audience URI (SP Entity ID):DoiT コンソールで提供された Audience URI (SP Entity ID)。

-

Name ID format:DoiT コンソールに送信されるユーザー名の形式を定義します。Name ID format は EmailAddress である必要があります。

-

Application username:DoiT コンソールに送信されるユーザー属性です。Application username は Email である必要があります。

- Feedback ダイアログで Finish を選択してアプリケーションを作成します。

-

-

作成したアプリケーションの Sign On タブに移動します。

-

Settings で Edit を選択します。More details を展開します。以下の情報をコピーします。これは DoiT コンソールで SSO を構成するときに必要になります。Okta が提供するアイデンティティ情報です。

-

Issuer:Okta アプリケーションの一意の ID。

-

Sign on URL:組織の Okta ログインページにユーザーをリダイレクトする URL。

-

Signing Certificate:Download を選択して証明書のコピーをダウンロードします。

-

ステップ 3:アプリケーションをユーザーに割り当てる

アプリケーションにアクセスするには、グループまたは個々のユーザーをアプリケーションに割り当てる必要があります。アプリケーションに割り当てる前に、ユーザーをグループに追加することを推奨します。ただし、割り当て時にグループメンバーシップを管理することもできます。

-

Okta Admin console にサインインします。

-

Directory を展開します。People または Groups を選択し、アプリケーションに割り当てるユーザーやグループを管理します。

-

Applications を展開して Applications を選択します。

-

作成したカスタムアプリケーションを選択し、Assignments を選択します。

-

Assign を選択し、Assign to Groups を選択します。

-

Assign DoiT to Groups ペインから、アプリケーションにグループを割り当てます。

-

必要に応じて Assign to People を選択し、ユーザーをアプリケーションに割り当てます。

-

(グループにのみ適用)ログイン時の SAML アサーションにグループのクレームを含めるよう Okta を構成します。

-

Sign On を選択します。

-

Attribute statements に移動し、Add expression を選択します。

-

Name に属性ステートメントの名前を入力します。

-

Expression に式を入力します。たとえば

user.getGroups("")は、このアプリケーションに割り当てられたすべてのグループを収集するよう Okta を構成します。 -

Save を選択します。

ステップ 4:DoiT コンソールで SAML を構成する

-

DoiT コンソールにサインインし、上部のナビゲーションバーから歯車アイコン()を選択して、Users and access を選択します。

-

左側のメニューから Single sign-on を選択し、SAML の Edit configuration を選択します。

-

ステップ 2 でコピーした情報を DoiT コンソールの対応するフィールドに貼り付けます。

-

Entity ID:Okta Settings instructions で提供された Issuer。

-

SSO URL:Okta Settings instructions で提供された Single Sign-On URL。

-

Certificate:Okta Settings instructions で提供された x.509 Certificate。

-

-

設定を保存します。Confirm を押すと SAML が自動的に有効になります。

-

(オプション)Group ID Mapping で、SSO の Group ID を DoiT コンソール内の特定の DoiT のロールと組織に割��り当てます。

-

Group ID attribute key に、Okta の Sign On タブ(SAML アサーション内にグループ ID を含むクレーム名)で属性ステートメントに使用した Name と同じ値を入力します。

-

Group ID に、DoiT のロールと組織にマッピングしたい特定グループの Group ID を入力します。

-

DoiT Role で、このグループをマッピングしたい DoiT のロールを選択します。

-

Organization で、このグループをマッピングしたい組織を選択します。

-

+ Add mapping を選択して、別のグループをマッピングします。

-

マッピングしたい各グループについて、これらの手順を繰り返します。

注意ユーザーのグループメンバーシップが複数のグループに一致する場合、リストで最初に表示されるマッピングルールが適用されます。以降のマッピングルールは無視されます。

-

ステップ 5:Bookmark App 統合を作成する

ユーザーが Okta アプリカタログ経由で DoiT コンソールにサインインできるようにするには、Simulate an IdP-initiated flow using the Bookmark App を使用して、エンドユーザーに DoiT アプリケーションを表示する必要があります。

-

管理者ユーザーとして Okta にサインインし、Applications セクションの Applications を選択します。

-

Browse App Catalog を選択します。

-

Bookmark Appを検索し、Bookmark App 統合を選択します。 -

Add Integration を選択して Bookmark App インスタンスを作成します。

-

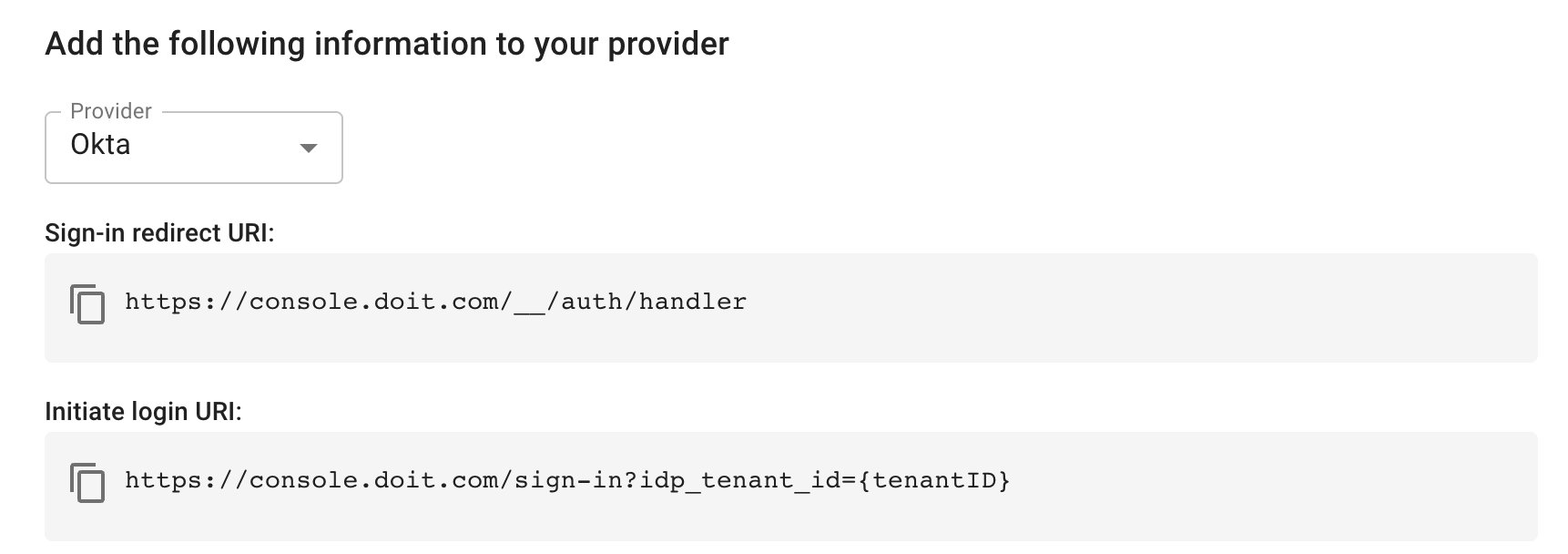

Bookmark App の General Settings で URL フィールドを見つけ、DoiT コンソールで提供された Bookmark App URL を入力します。例:

https://console.doit.com/sign-in?idp_tenant_id={tenantID}。

-

Done を選択して Bookmark App を作成します。

ステップ 6:SSO 設定を検証する

サービスプロバイダー起点(SP 起点)の SSO フローと、アイデンティティプロバイダー起点(IdP 起点)の SSO フローの両方を検証できます。

SP 起点の SSO フローを検証するには:

- DoiT コンソールのサインイン ページに移動し、Sign in with SSO を選択します。

- メールアドレスを入力します。Okta のウェブサイトにリダイレクトされます。

- エンドユーザーとして Okta の SAML アプリに認証情報でサインインします。

- 成功すると、DoiT コンソールの Dashboards ページに移動します。

IdP 起点の SSO フローを検証するには:

- エンドユーザーとして Okta にサインインします。

- My Apps に移動し、Bookmark App を選択します。

- 成功すると、DoiT コンソールの Dashboards ページに移動します。

OIDC セットアップ

OIDC を使用して Okta と SSO �を構成するには:

-

DoiT コンソールで SSO を有効化 します。

-

Okta のドキュメントに従って Create an OIDC app integration を実行します。

-

DoiT コンソールで SSO を設定 します。

▶️ インタラクティブデモ

インタラクティブデモで、実際に操作しながら手順を体験してください。

デモが正しく表示されない場合は、ブラウザウィンドウを拡大するか、新しいタブでデモを開いて みてください。