シングルサインオン

Single Sign-On(SSO)は、単一のアイデンティティプロバイダ(IdP)を使用して、1 組のログイン認証情報で複数のアプリケーションやサービスへアクセスできるフェデレーテッド・アイデンティティ管理の仕組みです。

DoiT コンソールアプリケーションは、Security Assertion Markup Language(SAML)および OpenID Connect(OIDC) の認証プロトコルによる SSO をサポートします。

SSO はエンドユーザーのサインインにおいて auth プロバイダの設定 より優先されます。SSO を有効化すると、エンドユーザーは Google アカウント、Microsoft アカウント、またはメールアドレスとパスワードでサインインできなくなります。管理者ユーザーは引き続き他のサインイン方法を使用できます。

必要な権限

- Users Manager

概要

DoiT コンソールアプリケーションをアイデンティティプロバイダ(IdP)と連携するには、次の手順が必要です。

DoiT コンソールで SSO を有効化する

DoiT コンソールで SSO を有効化します。

-

DoiT コンソールで、上部ナビゲーションバーから歯車アイコン()を選択し、Users and access を選択します。

-

左側のメニューから Single sign-on を選択します。

-

Enable SSO のトグルボタンで SSO を有効�化します。

-

認証プロトコルに応じて SAML または OIDC を選択し、Configure を選択します。

-

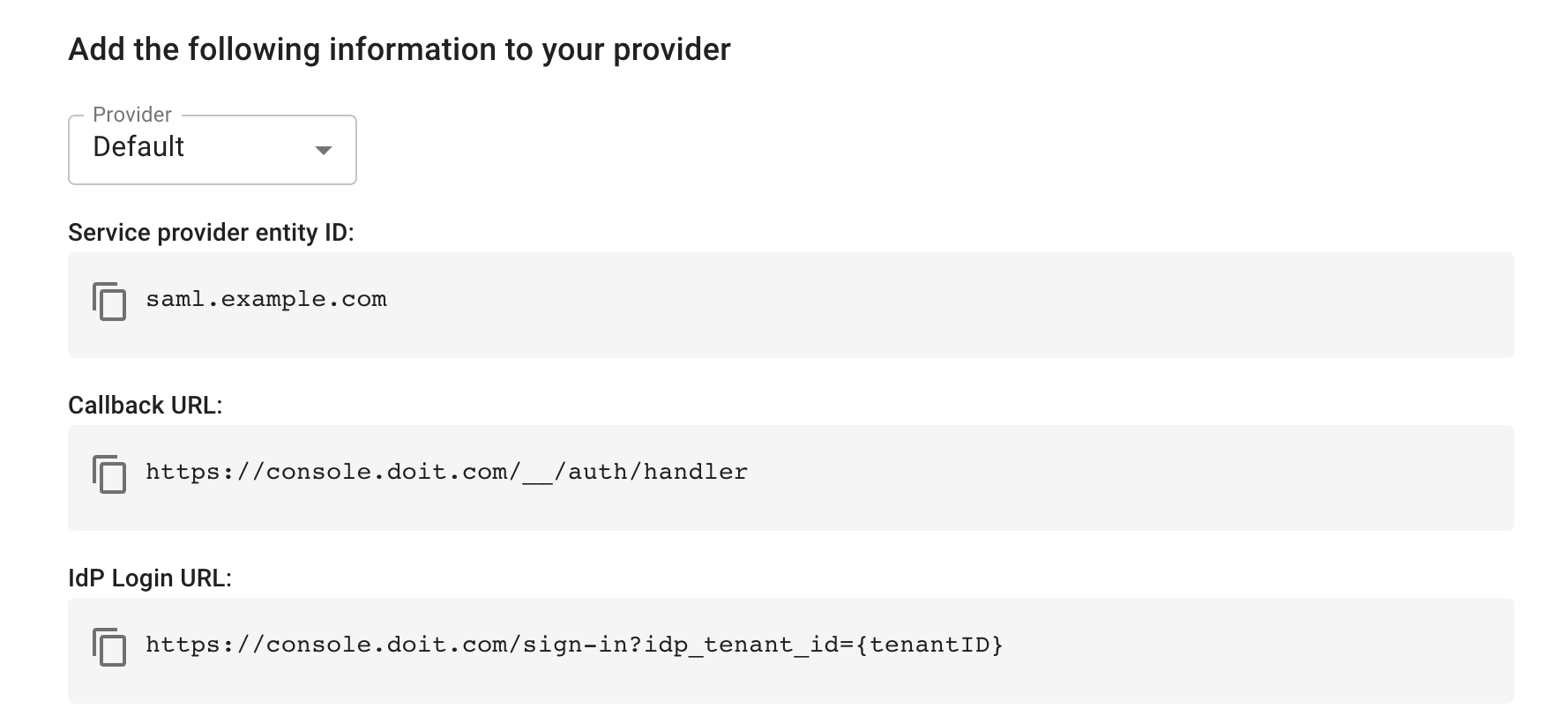

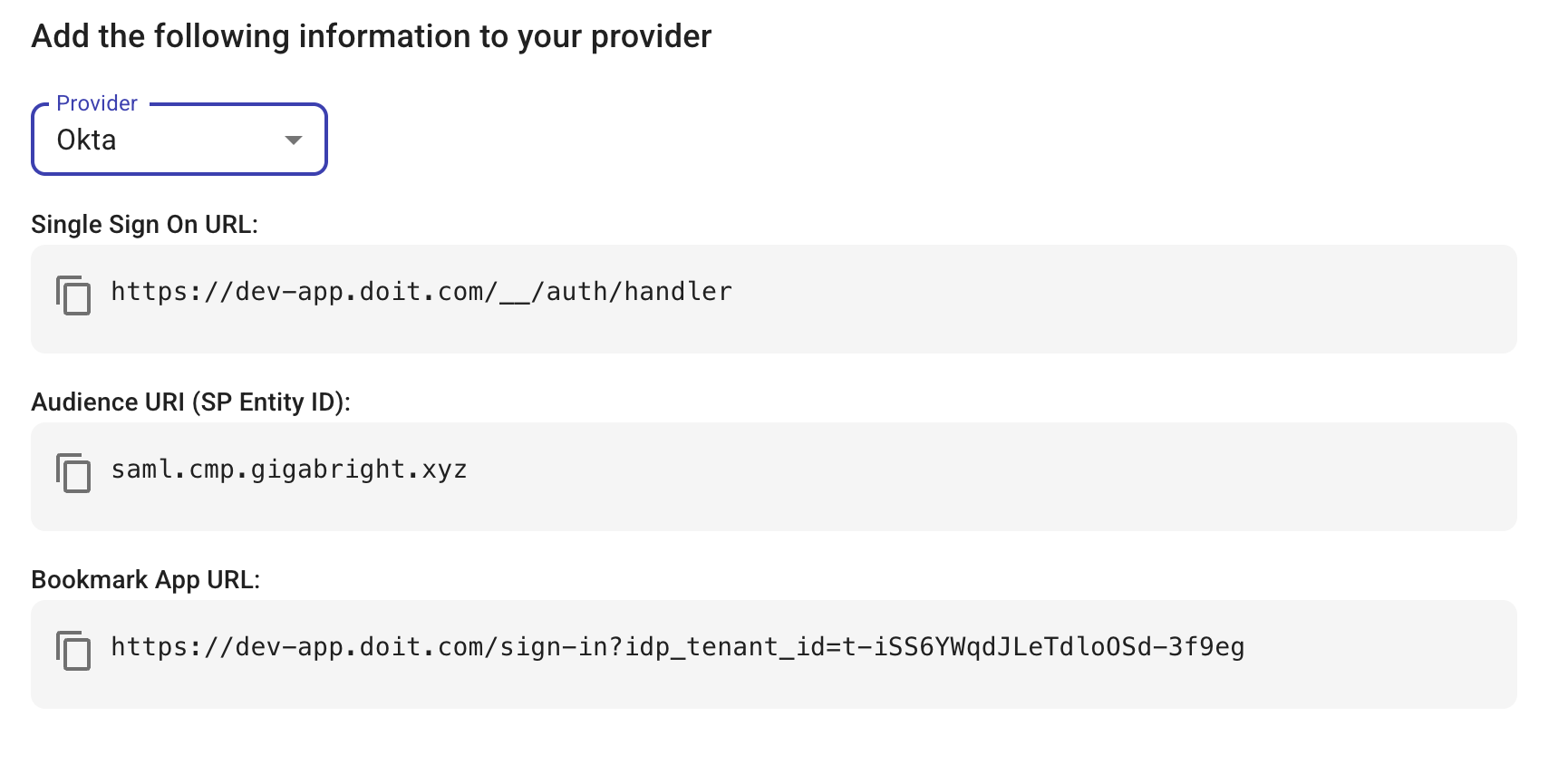

Add the following information to your provider で、Provider リストから自社の IdP を選択します。

-

選択した IdP に応じて、IdP に必要な情報が表示されます。IdP 側で作成するカスタムアプリケーションに追加する必要があるため、情報をコピーしてください。これは、ユーザーをどこへ誘導するか、どのサービスとやり取りしているかを IdP に伝えるための情報です。Azure と Okta の必要情報は以下のとおりです。

-

Azure:

- Service provider entity ID: DoiT コンソールの一意の ID

- Callback URL: DoiT コンソールのアドレスまたはエンドポイント

- IdP Login URL: 標準のログイン画面をスキップし、組織の Azure ポータル経由で直接認証するためのリンク

-

Okta:

- Single Sign On URL: DoiT コンソールのアドレスまたはエンドポイント

- Audience URI (SP Entity ID): DoiT コンソールの一意の ID

- Bookmark App URL: 標準のログイン画面をスキップし、組織の Okta アプリケーション経由で直接認証するためのリンク

-

カスタムアプリケーションを作成する

IdP の手順に従って、SAML または OIDC アプリケーションを作成してください。

IdP 固有の手順は以下のページで確認できます。

他の IdP と DoiT コンソールアプリケーションを連携するには、各 IdP のドキュメントを参照してください。参考リンクを以下に示します(網羅的な一覧ではありません)。

DoiT コンソールで SSO を設定する

DoiT コンソールで SSO の設定を完了します。

-

DoiT コンソールで、上部ナビゲーションバーから歯車アイコン()を選択し、Users and access を選択します。

-

左側のメニューから Single sign-on を選択します。

-

認証プロトコルに応じて、SAML または OIDC の Edit configuration を選択します。

-

アプリケーション作成時に IdP から受領した設定値を入力します。

-

SAML の設定:

- Entity ID: アプリケーションの Entity ID(別名 Audience URI)

- SSO URL: アプリケーションの SSO URL(別名 Destination URL)

- Certificate: アプリケーションの署名証明書

-

OIDC の設定:

- Client ID: アプリケーションの Client ID

- Issuer URL: アプリケーションの Issuer URL(別名 メタデータの Discovery URL)

- Client secret: アプリケーションの Client Secret

-

-

(任意)Group ID Mapping で、SSO のグループ ID を DoiT コンソール内の特定の DoiT のロールと組織に割り当てます。Group ID attribute key には、アプリケーションに関連付けられたグループの一意識別子を入力します。

-

Group ID: DoiT のロールおよび組織にマッピングしたい特定グループのグループ ID

-

DoiT Role: このグループをマッピングしたい DoiT のロール

-

Organization: このグループをマッピングしたい組織

-

-

設定を保存します。これにより SSO が自動的に有効化されます。実行前に確認を求められます。

トグルスイッチで SSO を有効化または無効化することもできます。SAML と OIDC の両方を設定している場合は、対応するラジオボタンを選択してアクティブなプロトコルを切り替えることができます。