Microsoft Entra ID で SSO を設定する

以下のステップバイステップ手順に従うか、ビジュアルで確認できる▶️ インタラクティブデモをご覧ください。

必要な権限

-

DoiT コンソールで Users Manager 権限が必要です。

-

Microsoft Entra ID(旧称 Azure Active Directory)で、以下のいずれかのロール、またはサービス プリンシパルの所有者である必要があります:Global Administrator、Cloud Application Administrator、Application Administrator。

SAML のセットアップ

このセクションでは、SAML を使用して Microsoft Entra(Azure)と SSO を構成する方法を説明します。

ステップ 1:DoiT コンソールで SSO を有効化する

DoiT コンソールで SSO を有効化します。

-

DoiT コンソールで上部のナビゲーションバーから歯車アイコン()を選択し、Users and access を選択します。

-

左側のメニューから Single sign-on を選択します。

-

Enable SSO のトグルボタンで SSO を有効化します。

-

SAML を選択し、Configure を選択します。

-

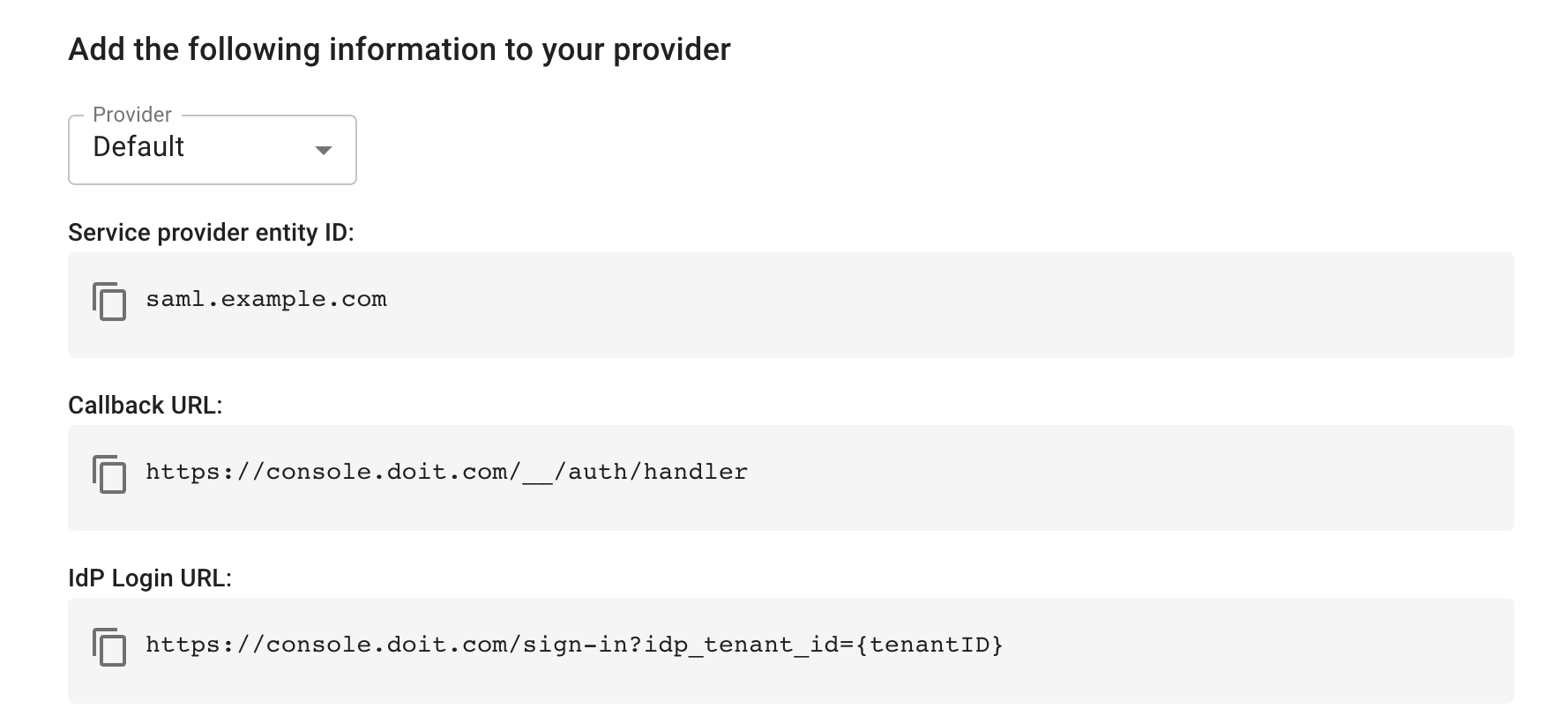

Add the following information to your provider で、Provider リストから Default を選択します。

-

Azure に必要な情報が表示されます。Azure で作成するエンタープライズ アプリケーションに追加する必要�があるため、コピーしてください。これは、Azure がユーザーをどこに送信し、誰と通信しているかを示す情報です。

-

Callback URL: DoiT コンソールのアドレスまたはエンドポイント。

-

Service provider entity ID: DoiT コンソールの一意の ID。

-

IdP Login URL: このリンクにより、ユーザーは標準のログイン画面をスキップして、組織の Azure ポータルを通じて直接認証できます。

-

ステップ 2:SAML アプリケーションを作成する

以下の手順は、開始するポータルによって若干異なる場合があります。

Microsoft Entra ID で SAML アプリケーションを作成します。

-

Microsoft Entra admin center にサインインします。

-

Enterprise application を選択します。これにより、Microsoft Entra テナントのアプリケーション一覧を表示する All applications ペインが開きます。

-

New application を選択し�、Create your own application を選択します。

-

新しいアプリケーション名を入力し、Integrate any other application you don't find in the gallery (Non-gallery) を選択して、Create を選択します。

-

Getting Started セクションで 2. Set up single sign on を選択し、シングルサインオンの方法として

SAMLを選択します。 -

Set up Single Sign-On with SAML ペインで、Basic SAML Configuration の Edit を選択します。

-

ステップ 1 でコピーした情報を、次のように貼り付けます。

-

Identifier (Entity ID): DoiT コンソールで提供された Service provider entity ID。

-

Reply URL (Assertion Consumer Service URL): DoiT コンソールで提供された Callback URL。

-

Sign on URL: DoiT コンソールで提供された IdP Login URL。

-

-

SAML Certificates ペインで、Certificate (Base64) の横にある Download を選択します。

-

Set up {appName} ペインで、次の情報をコピーします。DoiT コンソールで SSO を構成する際に必要です。これは Microsoft Entra ID(Azure)が提供するアイデンティティ情報です。

-

Login URL: Microsoft のログインページの場所。

-

Microsoft Entra Identifier: 特定の Azure/Entra ディレクトリのグローバル ID。

-

-

構成を保存します。

ステップ 3:アプリケーションをユーザーに割り当てる

アプリケーションにアクセスするには、グループまたは個々のユーザーをアプリケーションに割り当てる必要があります。アプリケーションに割り当てる前に、ユーザーをグループに追加することを推奨します。ただし、ユーザーを割り当てる際にグループ メンバーシップを管理することもできます。

-

Microsoft Entra admin center で、ユーザーとグループを作成します。

-

ユーザーをグループに割り当てます。

-

カスタム アプリケーションへのアクセスをグループとユーザーに付与します。

-

Enterprise Applications で、カスタム アプリケーションを選択します。

-

左側メニューの Manage セクションから Users and groups を選択します。

-

Add user/group を選択します。

-

None Selected を選択して、選択ペインを開きます。

-

ユーザーとグループを選択し、アプリケーションに割り当てます。

-

-

(グループにのみ適用)ログイン時の SAML アサーションにグループ クレームを含めるように Azure を構成します。

-

Enterprise Applications で、カスタム アプリケーションを選択します。

-

Single sign-on を選択��します。

-

Attributes & Claims セクションを編集します。

-

Add a group claim を選択し、送信するグループを選択します。通常は Security groups または Groups assigned to the application です。

-

Source attribute リストから Group ID を選択します。

-

Save を選択します。

-

ステップ 4:DoiT コンソールで SAML を構成する

このステップでは、前のステップで Microsoft Entra ID によって生成されたアプリケーション設定を使用して、DoiT コンソールで SAML を構成します。

-

DoiT コンソール にサインインし、上部のナビゲーションバーから歯車アイコン()を選択して Users and access を選択します。

-

左側のメニューから Single sign-on を選択します。

-

(任意)Group ID Mapping で、SSO のグループ ID を DoiT コンソール内の特定の DoiT のロールと組織に割り当てます。Group ID attribute key には、アサーション内でグループ ID を含む SAML クレーム名を入力します。これは、Attributes & Claims で構成したグループ クレームに対して Microsoft Entra ID が送信するクレーム名です。

-

Group ID に、DoiT のロールと組織にマッピングしたい特定グループのグループ ID を入力します。

-

DoiT Role に、このグループをマッピングする DoiT のロールを選択します。

-

Organization に、このグループをマッピングする組織を選択します。

-

別のグループをマッピングするには + Add mapping を選択します。

-

マッピングしたい各グループについて、これらの手順を繰り返します。

注意ユーザーのグループ メンバーシップが複数のグループに一致する場合、一覧で最初に表示されるマッピング ルールが適用されます。以降のマッピング ルールは無視されます。

-

-

SAML の Edit configuration を選択します。

-

ステップ 2 でコピーした情報を、DoiT コンソールの対応するフィールドに貼り付けます。

-

Entity ID: Microsoft Entra admin center の Set up {appName} セクションで提供される Microsoft Entra ID Identifier。

-

SSO URL: Microsoft Entra admin center の Set up {appName} セクションで提供される Login URL。

-

Certificate: Microsoft Entra admin center の SAML Certificates セクションでダウンロードした Base64 形式の SAML 証明書。

-

-

構成を保存します。Confirm を押すと SAML が自動的に有効化されます。

ステップ 5:SSO 構成を検証する

SSO 構成を検証します。

-

DoiT コンソールのサインイン ページに移動します。

-

Sign in with SSO を選択します。Microsoft Entra ID のサイトにリダイレクトされます。

-

エンドユーザーとして資格情報で認証します。

成功すると、DoiT コンソールの Home ページが表示されます。

▶️ インタラクティブデモ

インタラクティブデモで、実際に操作しながら手順を体験できます。

デモが正しく表示されない場合は、ブラウザウィンドウを最大化するか、デモを新しいタブで開くことをお試しください。