ロールと組織を管理する

DoiT プラットフォームでは、ユーザーのロールと所属する組織を管理できます。DoiT プラットフォーム内で各ユーザーに手動でロールや組織を割り当てる代わりに、Azure AD や Okta など、会社のユーザー管理システムで設��定したグループや属性を使用してロールを制御できます。これにより、DoiT へのアクセス管理が容易になり、他のアプリケーションの管理方法と整合します。

これは、カスタム属性 または グループマッピング を使用して実行できます。DoiT プラットフォームで複数のロールや組織を持たせたい場合は、グループマッピング を使用してグループをロールにマッピングしてください。

ユーザーは IdP を通じて作成および更新されます。ユーザーのオフボーディング時、IdP で非アクティブ化されると、DoiT プラットフォームへのアクセス権を失います。DoiT プラットフォーム自体はユーザーを非アクティブ化しません。

既定のロール

カスタム属性またはグループマッピングを使用してロールや組織を構成しない場合、DoiT プラットフォームは新しいユーザーに組織の既定のロールを割り当てます。

DoiT コンソールで既定のロールを設定しても既存ユーザーには影響しませんが、カスタム属性やグループマッピングで既定のロールを明示的に設定した場合は影響を受ける可能性があります。詳細については、IdP 固有のドキュメントを参照することをおすすめします。

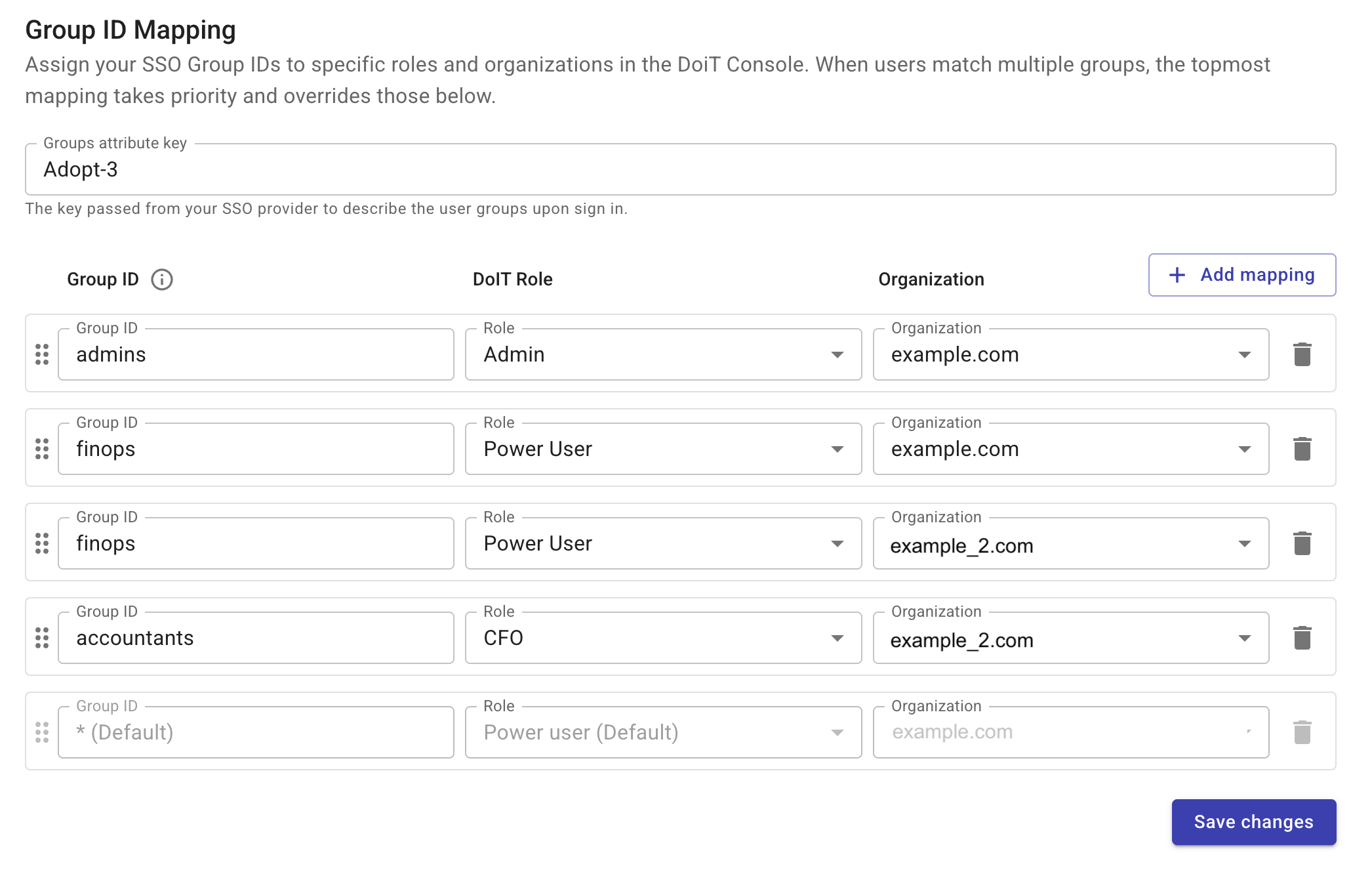

グループマッピングを使用して構成する

グループを使用すると、DoiT コンソールでユーザーに対して複数のロールと組織を構成できます。各グループを 1 つのロールと 1 つの組織にマッピングできます。

グループは複数の個別の値として送信されるよう、IdP で構成する必要があります。

これを行うには、DoiT コンソールで Group ID attribute key を、グループ ID を含むクレームの名前(IdP が送信するもの)に設定してください(正確なクレーム名については、Okta や Microsoft Entra ID など、お使いの IdP の手順に従ってください)。その後、SSO グループ ID を特定の DoiT のロールと組織に割り当てます。

次の点に注意してください。

-

DoiT コンソールで構成されたグループマッピングは Admin ユーザーには適用されません。

-

カスタム属性 はグループマッピングより優先されます。

-

招待された非管理者ユーザーについて、カスタム属性 またはグループマッピングが構成されていない場合は、招待に含まれるロールと組織の値が適用されます。

-

各グループは 1 つのロールと 1 つの組織にマッピングできますが、同じロールと組織を複数のグループにマッピングすることは可能です。

-

ユーザーのグループメンバーシップが複数のグループに一致する場合、一覧で最初に表示されるマッピングルールが適用されます。以降のマッピングルールは無視されます。�必要に応じて、グループを一覧内で上または下に移動できます。

カスタム属性を使用して構成する

IdP のカスタム属性を使用して、ユーザーごとに 1 つのロールと 1 つの組織を構成できます。

ロール

ユーザーごとにカスタム属性 doit_platform_role_id を設定することで、IdP から DoiT プラットフォームのユーザーロールを構成できます。属性の値は、目的の DoiT プラットフォームのユーザーロール の「ロール ID」である必要があります(DoiT コンソールでのロール ID の確認方法は、Role ID を参照)。

組織

ユーザーごとにカスタム属性 doit_platform_org_id を設定することで、IdP から DoiT プラットフォームのユーザー組織を構成できます。属性の値は、目的の DoiT プラットフォームのユーザー組織 の「組織 ID」である必要があります。

IdP が doit_platform_org_id の値を提供しない場合、ユーザーには組織は割り当てられません。