コンテキストに基づくインサイト

AWS または GCP の組織内で、個々の AWS アカウントまたは GCP プロジェクトへの Ava のアクセスを許可できます。これにより、組織全体のデータを開示することなく、特定のアカウントやプロジェクトに対してコンテキストに基づいた詳細なインサイトを安全に生成できます。Ava は問題を調査し、個々のアカウントやプロジェクトに対して、よりきめ細かく正確で関連性の高い回答を提供できます。例えば、過去 24 時間の i-0123456789abcdef0 の CPU 使用率は?、Project タグが付与されていないすべてのリソースを一覧表示して、今四半期の請求額に寄与しているサービスはどれですか? といった質問に回答できます。

特定のアカウントやプロジェクトに対してエキスパートへ問い合わせを作成する場合、Ava は、Ava へのアクセスが許可され有効化されているアカウントまたはプロジェクトからのみ情報を取得できます。この直接アクセスにより、より効率的なトラブルシューティングと問題解決が可能になります。このアクセスがない場合、Ava は必要な情報を手動で取得する手順を案内します。

必要な権限

アカウントまたはプロジェクトへの Ava のアクセスを許可する際は、次の条件を満たす必要があります。

-

お使いの DoiT アカウントに Manage settings 権限が必要です。

-

DoiT プラットフォームには、お使いの AWS アカウントまたは GCP プロジェクトへの読み取り専用アクセスが付与されます。

Ava に AWS アカウントへのアクセスを許可する

以下の手順に従って、まず Ava でアカウントを有効化し、その後 Ava へのアクセスを許可してください。

-

DoiT コンソール にサインインします。

-

画面上部のナビゲーションバーまたは右下隅から Ava アイコン (

) を選択します。 -

プラスアイコン(+)を選択し、AWS アカウント を選択します。

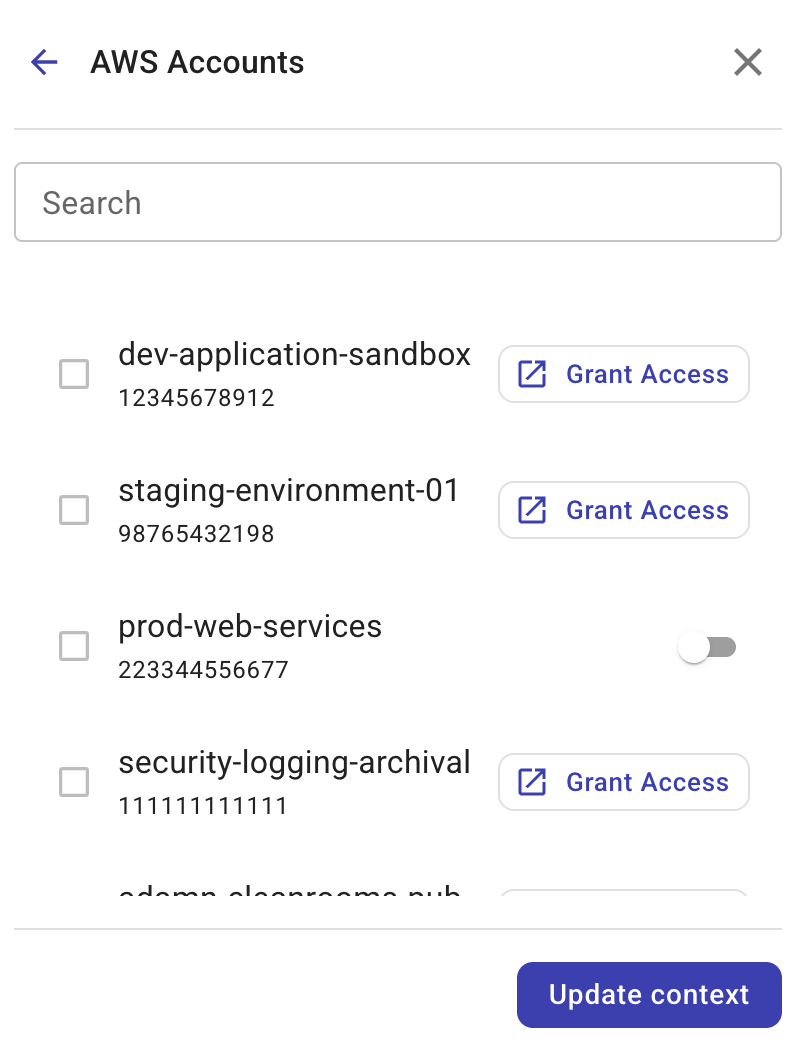

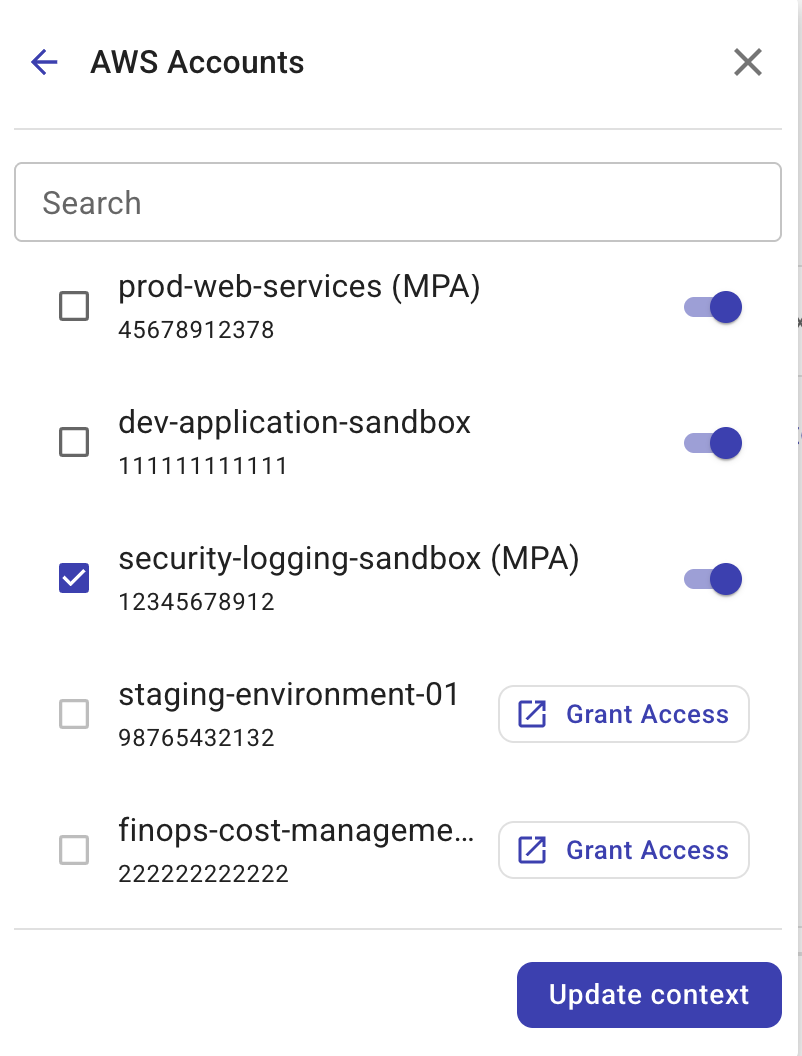

組織内で利用可能な AWS アカウントの一覧が表示されます。すでに有効化されているアカウントと、有効化待ちのアカウントを確認できます。

-

Ava にアクセスを許可したいアカウントの横にある Grant Access を選択します。

-

上記の条件を読み、同意します を選択し、Accept を選択して利用規約に同意します。

-

CloudFormation スタックが適用されていない場合、テンプレートからスタックを作成するために AWS コンソールに移動します。このスタックは、DoiT Cloud Intelligence が AWS アカウントへアクセスできるようにするために必要です。スタックは 1 回だけ適用すれば十分です。そのため、AWS アカウントの接続時、または新しい AWS アカウント を統合した際に CloudFormation スタックをすでに適用している場合は、このオプションは表示されません。

スタックが適用されると、AWS アカウントに対して必要な権限が設定されますが、そのアカウントを Ava で有効化するまで Ava にはアクセス権がありません。

-

トグルボタンを使用してアカウントを有効化します。

-

Ava にアクセスを許可したいすべてのアカウントのチェックボックスをオンにします。

-

Update context を選択します。

これ以降、Ava は指定した AWS アカウントのコンテキスト内で質問に回答します。同じ手順を繰り返すことで、いつでもアカウントを削除できます。

Ava に GCP プロジェクトへのアクセスを許可する

以下の手順に従って、Ava に GCP プロジェクトへのアクセスを許可してください。

-

DoiT コンソール にサインインします。

-

画面上部のナビゲーションバーまたは右下隅から Ava アイコン (

) を選択します。 -

プラスアイコン(+)を選択し、Google Cloud projects を選択します。

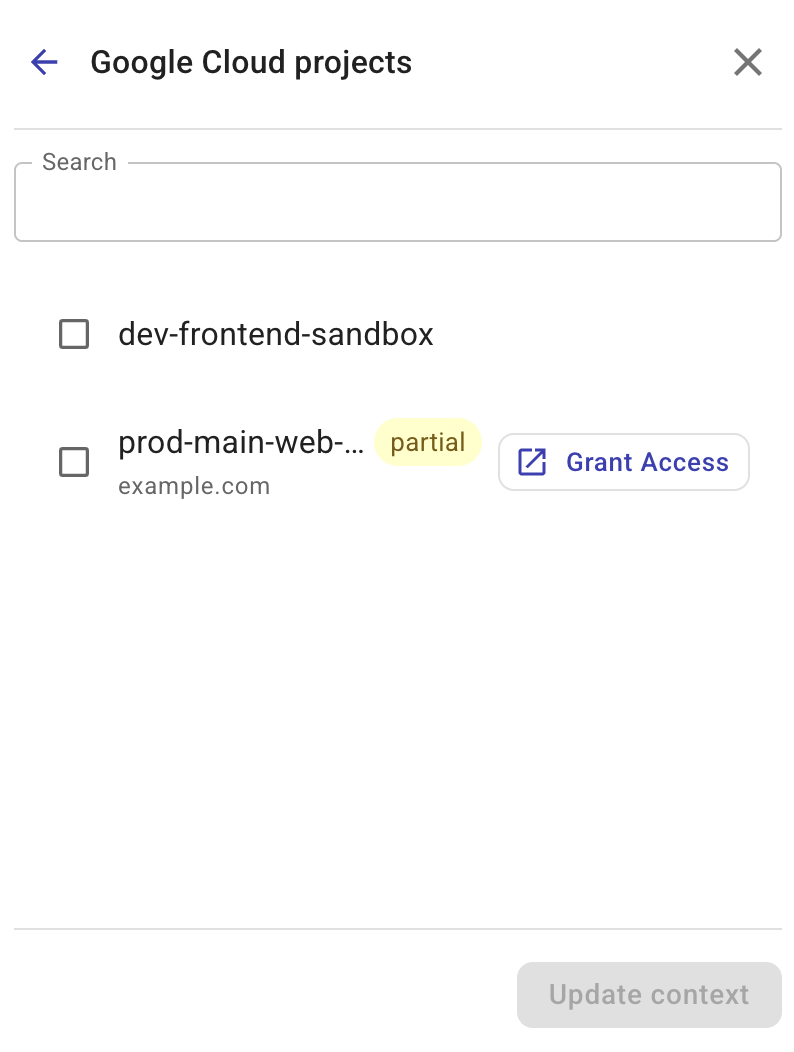

組織内で利用可能な Google Cloud プロジェクトの一覧��が表示されます。すでにアクセス権が付与されているプロジェクトには Grant Access ボタンは表示されません。

ステータスが Partial のプロジェクトは、Ava view-only 権限を持っていません。この権限がなくても Ava は一部のリソースにアクセスできますが、よりきめ細かく正確で関連性の高い回答を得るために、この権限を付与することを推奨します。

-

Ava にアクセスを許可したいプロジェクトの横にある Grant Access を選択します。

いずれかの Google Cloud 組織またはプロジェクトに Ava view-only 権限が付与されていない場合、Ava からその権限を追加するように求められます。

-

gcloud organizations list で、表示されたコードブロックをコピーします。

-

Open Google Cloud Shell を選択します。

-

コードを貼り付けてコマンドを実行します。これにより、Google Cloud 組織とその ID の一覧が取得されます。

-

DoiT コンソールに戻ります。

-

Update Custom Role: で、表示されたコードブロックをコピーします。

-

再度 Google Cloud Shell に戻ります。コードを貼り付け、ORGANIZATION ID を、必要な権限を追加する対象の組織の organization ID に置き換えてコマンドを実行します。

-

DoiT コンソールに戻り、Done を選択します。

-

Ava にアクセスを許可したいすべてのプロジェクトのチェックボックスをオンにします。

-

Update context を選択します。

これ以降、Ava は指定した Google Cloud プロジェクトのコンテキスト内で質問に回答します。同じ手順を繰り返すことで、いつでもプロジェクトを削除できます。