AWS アカウントをリンクする

AWS アカウントをリンクすると、プロアクティブなリソースクォータ監視、PerfectScale for Spot、PerfectScale for Commitments、Real-time anomaly detection、Cloud Diagrams、Composer、Kubernetes Intelligence、各種 AWS insights などの高度な機能が利用可能になります。

必要な権限

- DoiT アカウントに Manage Settings 権限が付与されている必要があります。

アカウントをリンクする

AWS アカウントを DoiT にリンクするには、次の手順を実行してください。

-

DoiT console にサインインし、上部ナビゲーションのメガメニューから Data ingestion and integrations > Integrations を選択してください。

-

Amazon Web Services インテグレーションカードで Manage を選択してください。

-

Connect Amazon Web Services ページで Link new account を選択してください。

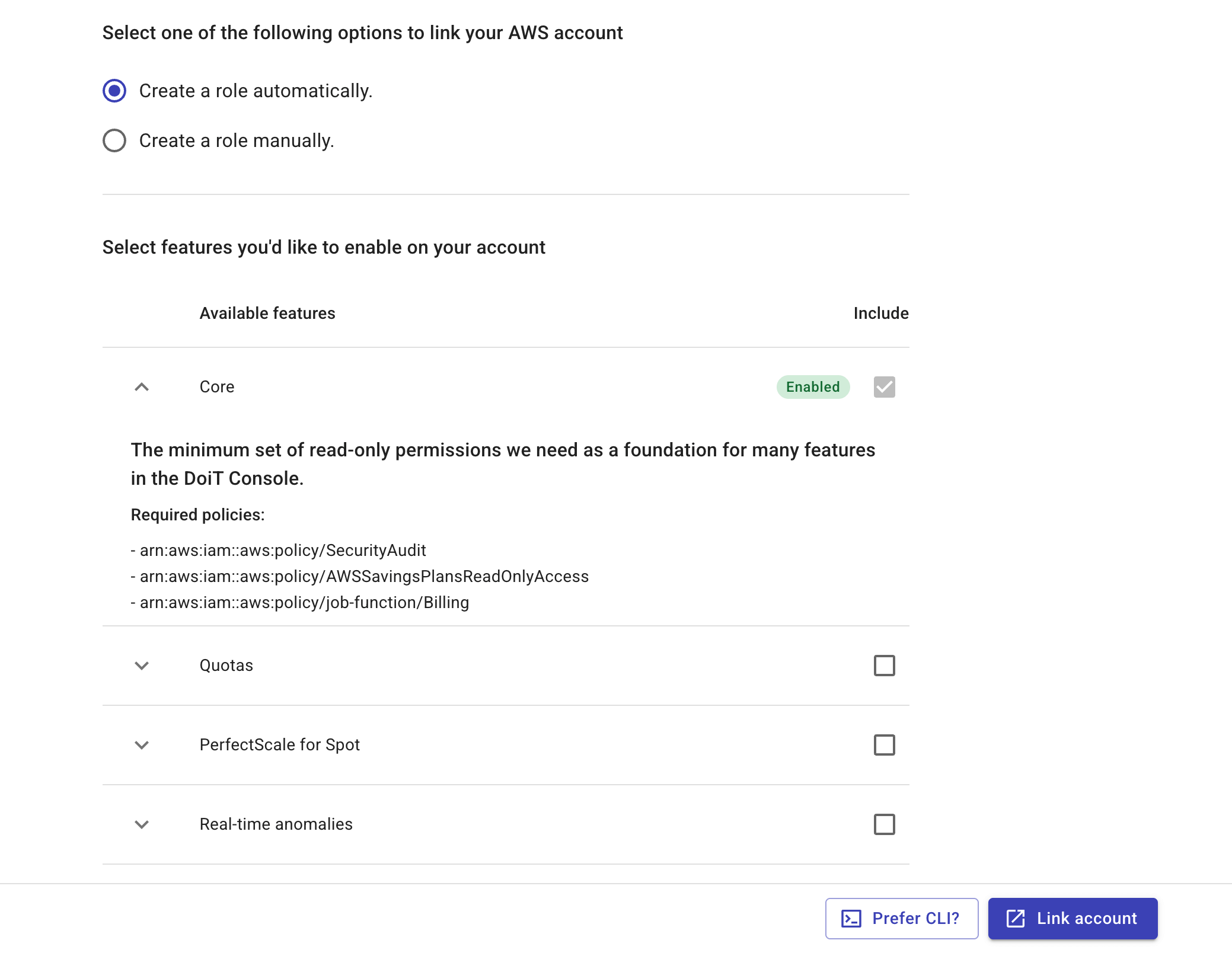

必要なポリシーを含む クロスアカウント AWS IAM Role を作成してください。Create a role automatically を利用するか、Create a role manually のいずれかを選択できます。

AWS Identity and Access Management (IAM) では、ロールごとの AWS マネージドポリシー数のデフォルトクォータは 10 個です。1 つのアカウントで複数の機能を有効にするためにリミットを増やす必要がある場合は、AWS にクォータ増加リクエストを送信する必要があります。詳しくは、IAM object quotas を参照してください。

Create a role automatically

-

Create a role automatically を選択してください。

-

AWS アカウントで有効にする機能を選択してください。各機能を展開すると、その機能に必要な AWS ポリシーを確認できます。

注意

注意Real-time anomalies 機能を選択した場合、CloudTrail イベントファイルを格納している S3 バケットの指定を求められます。詳しくは、Enable real-time anomaly on AWS accounts を参照してください。

-

AWS CloudFormation console または AWS CloudShell を使用して、IAM ロール用の CloudFormation スタックを作成してください。

- AWS CloudFormation console

- AWS CloudShell

-

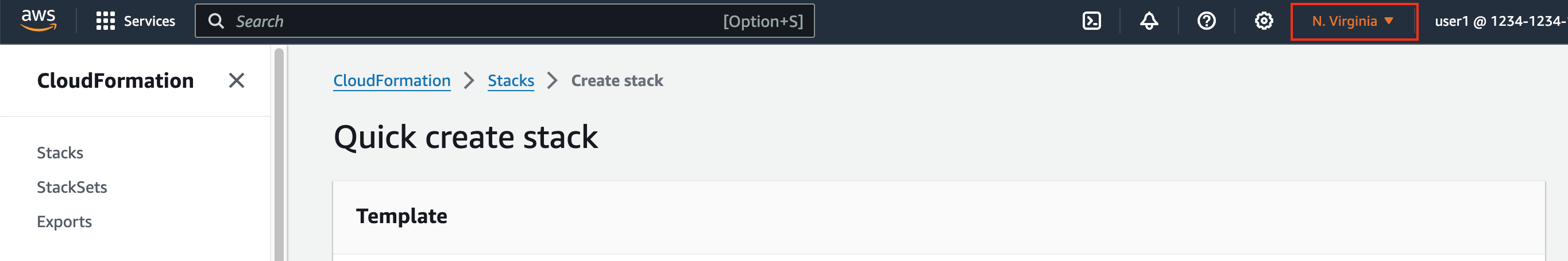

Link New account を選択して、AWS CloudFormation console で DoiT スタックテンプレートを起動してください。

-

リージョンが

US East (N. Virginia) us-east-1になっていることを確認してください。

-

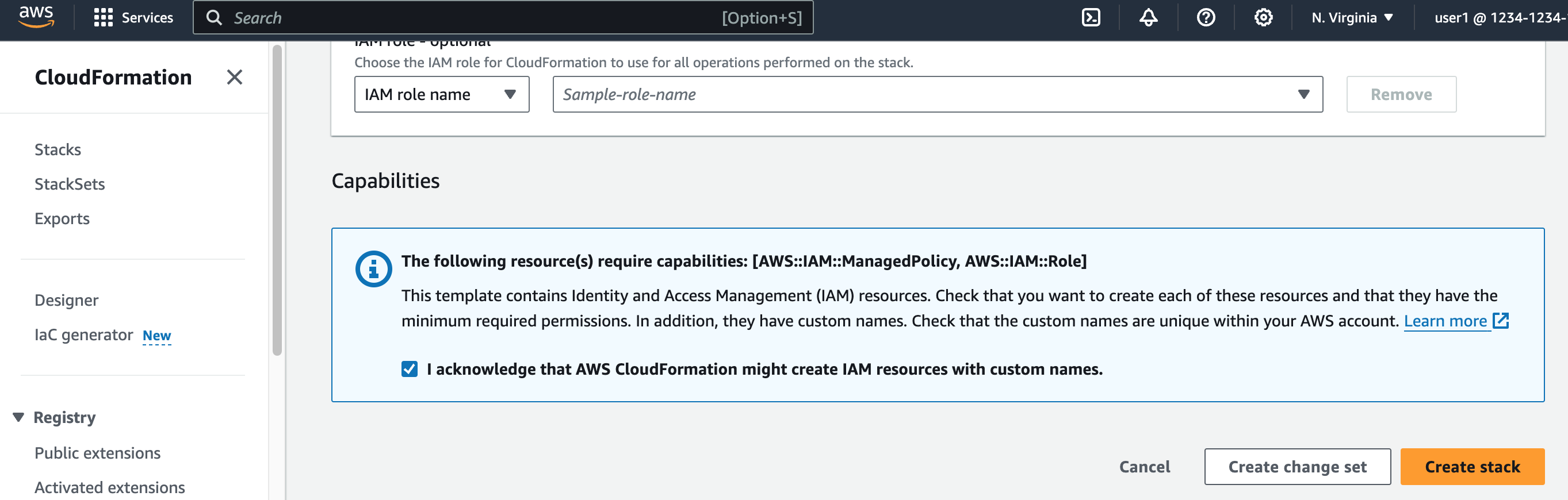

ページ下部のチェックボックスをオンにして、AWS CloudFormation がカスタム名の IAM リソースを作成する可能性があることを承認してください。

-

スタックを作成してください。(cross-account AWS IAM Role も参照してください。)

-

Prefer CLI を選択してください。

-

ポップアップウィンドウからコマンドをコピーしてください。

注意コマンドを実行前に編集する場合でも、リージョンは�必ず

us-east-1のままにしておく必要があります。 -

AWS CloudShell でコマンドを実行し、指定された CloudFormation スタックを作成してください。

スタックを作成してから、アカウントが DoiT プラットフォームにリンクされるまで最大 30 秒かかる場合があります。正常にリンクされると、リンクされた AWS アカウントのステータスは Healthy と表示されます。

Create a role manually

-

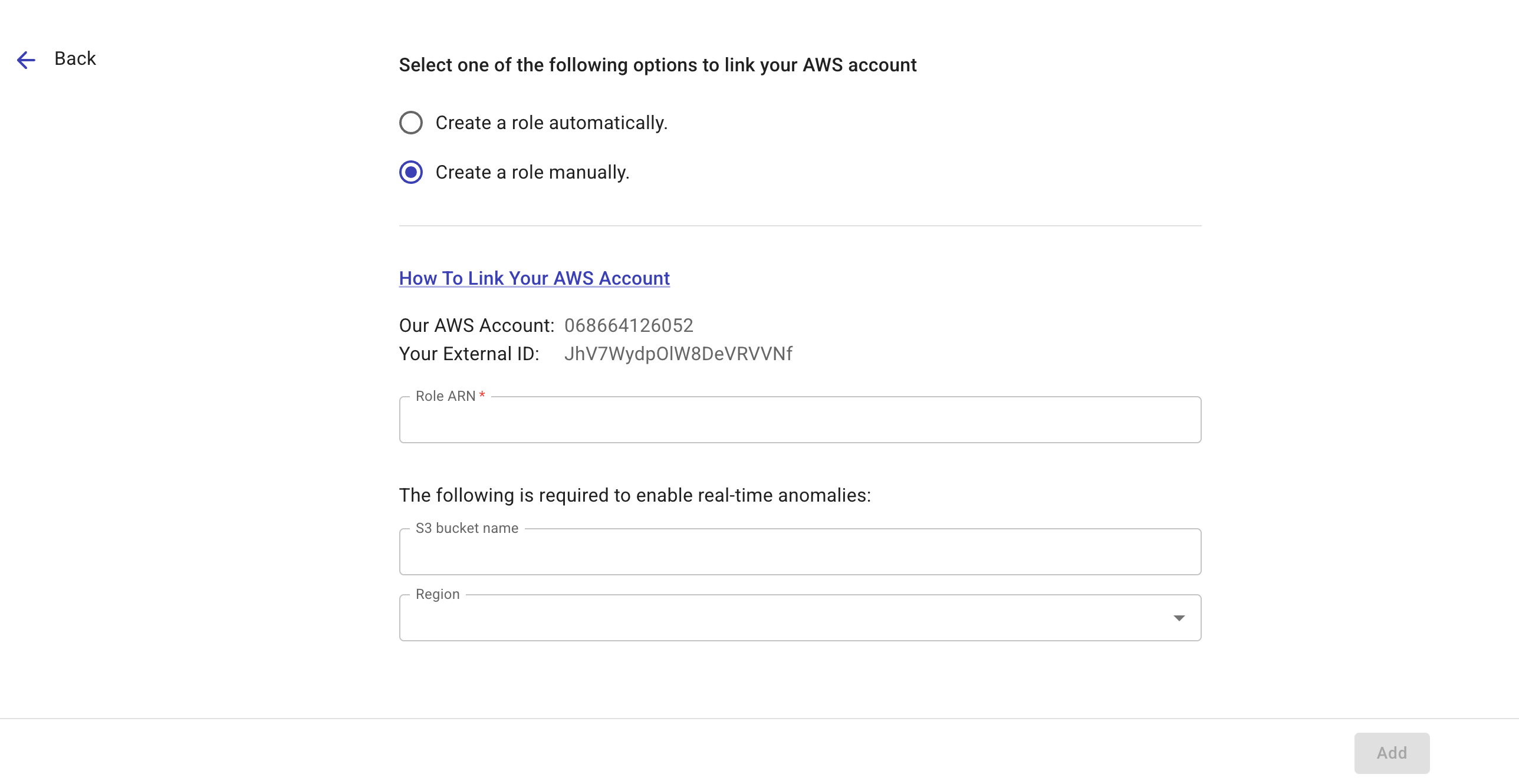

Create a role manually を選択してください。

-

DoiT console に表示される

Our AWS AccountとYour External IDの値を控えてください。

-

(任意)アカウントでreal-time anomaly detection を有効にする場合は、AWS CloudTrail S3 バケット名を入力し、バケットが存在するリージョンを指定してください(バケットは supported regions のいずれかに存在している必要があります)。

-

AWS Management Console で AWS IAM Role を作成してください。(Creating an IAM role (console) も参照してください。)

-

AWS IAM console に移動し、左側のナビゲーションペインで Roles を選択してから、Create role を選択してください。

-

trusted entity として AWS account を選択してください。

-

Another AWS account を選択し、DoiT AWS アカウント ID(DoiT console に表示されている

Our AWS Account)を入力してください。 -

Require external IDのチェックボックスをオンにし、External ID を入力してください。 -

Next を選択して、権限を追加してください。

有効にする機能に応じてポリシー を選択してください。

-

Core の場合は、そのロールに特定の AWS マネージドポリシーを追加してください。

-

その他の機能については、Create policy を選択し、JSON タブに切り替えてから、該当する機能の権限を貼り付けてカスタムポリシーを作成してください。

参照AWS ドキュメント: Creating IAM policies (console)

-

-

ポリシーを作成したら、元のタブに戻ってください。新しいポリシーを検索結果に表示するには、ページの再読み込みが必要な場合があります。

-

Core 機能に必要な 3 つの組み込みポリシーに加えて、有効にしたい各機能の新しいポリシーをすべて選択してください。

-

Next を選択し、ロール名を入力し、選択したポリシーを確認してから Create role を選択してください。

-

-

ロールを作成したら、そのロール名を選択してサマリーページを開き、ロールの ARN の値をコピーして、DoiT console の Role ARN に貼り付けてください。

-

Add を選択して、AWS アカウントをリンクしてください。

正常に完了すると、DoiT console 上で AWS アカウントのステータスは Healthy と表示されます。

Feature permissions

以下は、コア機能およびリンクされたアカウントで有効化できる一部の機能に必要な権限です。利用可能な機能の全リストについては、Security and data access policy: Amazon Web Services を参照してください。

Core・Quota Monitoring など:

- Core

- PerfectScale for Spot

- Quota Monitoring

- Kubernetes core

- Real-time anomalies

Core 権限は、多くの DoiT プラットフォーム機能のための最小限の読み取り専用権限セットです。これは次の 3 つの AWS マネージドポリシーで構成されています。

| AWS managed policy | 説明 |

|---|---|

SecurityAudit | セキュリティ構成メタデータの読み取りアクセスを許可します。 |

AWSSavingsPlansReadOnlyAccess | Savings Plans サービスへの読み取り専用アクセスを提供します。 |

Billing | 請求およびコスト管理に関する権限を付与します。 |

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:Describe*",

"ec2:CreateLaunchTemplate",

"ec2:CreateLaunchTemplateVersion",

"ec2:ModifyLaunchTemplate",

"ec2:RunInstances",

"ec2:TerminateInstances",

"ec2:CreateTags",

"ec2:DeleteTags",

"ec2:CreateLaunchTemplateVersion",

"ec2:CancelSpotInstanceRequests",

"autoscaling:CreateOrUpdateTags",

"autoscaling:UpdateAutoScalingGroup",

"autoscaling:Describe*",

"autoscaling:AttachInstances",

"autoscaling:BatchDeleteScheduledAction",

"autoscaling:BatchPutScheduledUpdateGroupAction",

"cloudformation:ListStacks",

"cloudformation:Describe*",

"iam:PassRole",

"events:PutRule",

"events:PutTargets",

"events:PutEvents"

],

"Resource": "*",

"Effect": "Allow"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"support:DescribeTrustedAdvisorCheckSummaries",

"support:DescribeTrustedAdvisorCheckRefreshStatuses",

"support:DescribeTrustedAdvisorChecks",

"support:DescribeSeverityLevels",

"support:RefreshTrustedAdvisorCheck",

"support:DescribeSupportLevel",

"support:DescribeCommunications",

"support:DescribeServices",

"support:DescribeIssueTypes",

"support:DescribeTrustedAdvisorCheckResult",

"trustedadvisor:DescribeNotificationPreferences",

"trustedadvisor:DescribeCheckRefreshStatuses",

"trustedadvisor:DescribeCheckItems",

"trustedadvisor:DescribeAccount",

"trustedadvisor:DescribeAccountAccess",

"trustedadvisor:DescribeChecks",

"trustedadvisor:DescribeCheckSummaries"

],

"Resource": "*"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"eks:ListAccessPolicies",

"eks:ListAccessEntries",

"eks:DescribeCluster",

"eks:ListClusters"

],

"Resource": "*"

}

]

}

Real-time anomalies では、IAM ポリシーに加えて、CloudTrail バケットを対象とした Real-time anomaly SNS トピック向けの Amazon S3 イベント通知を設定する必要があります。

IAM Policy

このポリシーにより、クロスアカウントロールは EC2 AMI の記述、KMS で暗号化されたデータの復号、および CloudTrail ログを保持する S3 バケットへのアクセスが可能になります。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowDescribeImagesForRealtimeData",

"Effect": "Allow",

"Action": "ec2:DescribeImages",

"Resource": "*"

},

{

"Sid": "AllowAccessToEncryptedS3Buckets",

"Effect": "Allow",

"Action": "kms:Decrypt",

"Resource": "*"

},

{

"Sid": "AllowCloudTrailBucketLevelAccess",

"Effect": "Allow",

"Action": [

"s3:ListBucket",

"s3:GetBucketNotification"

],

"Resource": "arn:aws:s3:::YOUR_CLOUDTRAIL_BUCKET_NAME"

},

{

"Sid": "AllowCloudTrailObjectLevelAccess",

"Effect": "Allow",

"Action": "s3:GetObject",

"Resource": "arn:aws:s3:::YOUR_CLOUDTRAIL_BUCKET_NAME/*"

}

]

}

CloudTrail S3 bucket notification

詳しい手順については、Configure S3 bucket event notification を参照してください。

AWS では、各イベント通知タイプにつき宛先は 1 つのみサポートされます。CloudTrail S3 バケットにおいて、s3:ObjectCreated:* イベントタイプが既に別の宛先向けに設定されていないことを確認してください。

DoiT Insights:

- Trusted Advisor insights

- Cost Optimization Hub insights

- Security Hub insights

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"trustedadvisor:GetRecommendation",

"trustedadvisor:ListRecommendations",

"trustedadvisor:ListRecommendationResources"

],

"Resource": "*"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"cost-optimization-hub:ListRecommendations"

],

"Resource": "*"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"securityhub:GetFindings"

],

"Resource": "*"

}

]

}

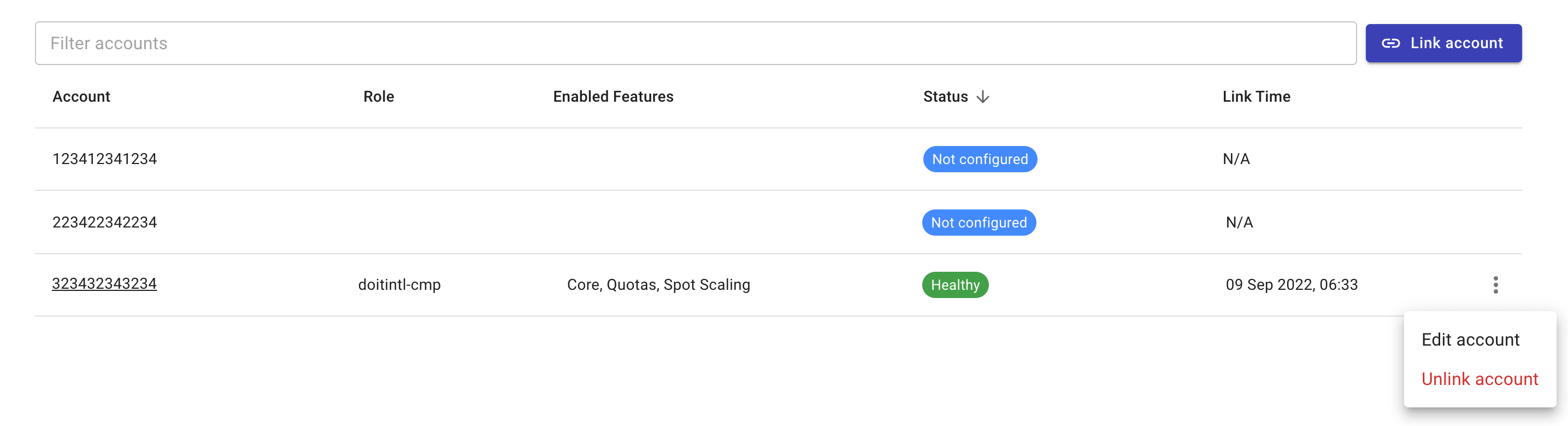

リンク済みアカウントの編集

アカウントのリンク解除

アカウントのリンクを解除するには、次の手順を実行してください。

-

Link Amazon Web Services ページに移動してください。

-

対象のアカウントを探してください。

-

アカウント行の一番右端にあるケバブメニュー (⋮) を選択してください。

-

Unlink account を選択してください。

機能アクセスの変更

機能を追加する

新しい機能を追加するには、リンク済みアカウントの IAM ロールを追加の権限で更新する必要があります。

-

アカウントエントリの一番右端にあるケバブメニュー(⋮)を選択します。

-

Edit account を選択します。

-

新しい機能のチェックボックスを選択します。

-

次のいずれかのオプションを使用して、新しい権限で IAM ロールを更新します。

-

Update account を選択し、AWS コンソールで CloudFormation スタックを作成します。

-

Prefer CLI を選択し、AWS CloudShell 経由で CloudFormation スタックを作成するためのコマンドを取得します。

詳細については、ロールを自動作成する を参照してください。

-

機能を削除する

機能を削除するには、次の操作を行います。

-

AWS コンソールで IAM ページを開きます。

-

リンク済みアカウントのロールに関連付けられている、その機能用のポリシーをデタッチします。

クロスアカウントロール

DoiT の CloudFormation スタックテンプレートは、DoiT Cloud Intelligence に必要な権限セットを付与するクロスアカウント IAM ロールをデプロイします。この IAM ロー�ルの定義は次のセクションで構成されています。

-

3 つの AWS マネージドポリシー:コア機能の権限 を参照してください。

-

DoiT がクロスアカウントロールを引き受けて、AWS リソースへ安全にアクセスできるようにする信頼ポリシー。

-

インラインポリシー:

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"iam:List*",

"iam:Get*"

],

"Effect": "Allow",

"Resource": "*"

}

]

}-

iam:List*: この権限により、Listで始まる IAM アクションへアクセスできます。これらは変更を伴わないアクションであり、通常はアカウント内のユーザー名・ロール・ポリシーなど、IAM リソースのインベントリを表示する目的で使用されます。 -

iam:Get*: この権限により、Getで始まる IAM アクションへアクセスできます。これらは読み取り専用アクションであり、通常は可視性、コンプライアンス、監査目的で構成メタデータを取得するために使用されます。 -

"Resource": "*": ほとんどのiam:List*アクションに対して、AWS IAM はリソースレベルでのスコープ指定をサポートしていません。IAM はグローバルサービスであるため、Getアクションについてもリソースレベルでのスコープ指定は実務上困難な場合が多いです。"Resource": "*"を使用することは、アカウント全体の可視性を確保する一般的なパターンであり、AWS が推奨するパートナーアクセスパターンとも整合しています。

-

-

アカウントで有効にする機能に必要な権限を付与する追加ポリシー。Security and data access policy: Amazon Web Services を参照してください。